NIS2 la nouvelle réglementation pour les ESN, étude sur les données personnelles et le darkweb, retrouvez tous les mois notre newsletter. Vous y découvrirez une sélection d’actualités, de décryptages et d’informations sur la cybersécurité, l’authentification, le phishing, ainsi que des informations exclusive sur OneWave. Pour être sûr de rien manquer, inscrivez-vous ici !

Au programme de la newsletter de juin 2022 :

🎬 L’intervention de Thomas Lechevallier, CEO de OneWave, à LaRefNum

ESN : qu’est-ce qui va changer avec NIS 2 ?

Le radar cybersécurité de Wavestone

Retour sur le FIC

Données personnelles sur le darkweb, l’étude de Digital Shadow

Les brèves : sélection d’articles autour de l’authentification à ne pas rater

🎬 L’intervention de Thomas Lechevallier, CEO de OneWave

Cyberpression et password fatigue, comment la OneWave y répond

Thomas Lechevallier revient sur les enjeux adressés par OneWave et la réduction du risque cyber lié au facteur humain.

Qu’est-ce qui va changer avec NIS2 ?

L’UE a adopté une directive cyber baptisée NIS2, pour Network and Information Security 2.

Cette nouvelle règlementation, saluée par Guillaume Poupard, directeur de l’ANSSI, vient compléter celle déjà appliquée depuis 2016.

Le cas particulier des ESN

La principale nouveauté : les ESN devront désormais se conformer à des exigences accrues en termes de cybersécurité. En effet, elles n’étaient pas concernées par le premier volet de 2016 : une aberration lorsqu’on sait que ces entreprises sont au cœur du monde numérique d’aujourd’hui et qu’elles sont des portes d’entrée pour des cyberattaques qui visent leurs clients. Elles pouvaient donc mettre en danger indirectement des entreprises sensibles, et constituaient ainsi un potentiel maillon faible de la chaine de cyberdéfense.

Ce qui va changer

Concrètement, avec NIS2, les ESN devront intégrer des mesures techniques bien sûr, mais aussi plusieurs procédures, comme celle d’alerter les autorités en moins de 72h lors d’un incident majeur.

Elles devront également collaborer plus étroitement avec l’ANSSI, en charge de la cybersécurité en France.

La mise en œuvre de ces mesures sera facilitée par l’avance prise par certaines ESN dans le domaine, et par un délai de 4 ans entre l’adoption par l’UE et la mise en place concrète dans le droit national de chaque État membre.

Des sanctions pour les récalcitrants

En cas de non-respect de leurs obligations, les ESN s’exposeront à une amende pouvant grimper jusqu’à 2% du CA. Les dirigeants seront aussi susceptibles d’être tenus pour responsables.

Un progrès pour la cybersécurité

La règlementation vient corriger un désavantage pour les entreprises soucieuses de faire de la sécurité une priorité, face à celles dont la première préoccupation est de diminuer les coûts à tout prix.

La généralisation des bonnes pratiques portée par la directive NIS2, permet d’encourager le développement d’un savoir-faire dans la cybersécurité en offrant de nouvelles opportunités pour le secteur, et laisse entrevoir un monde numérique plus sûr pour tous.

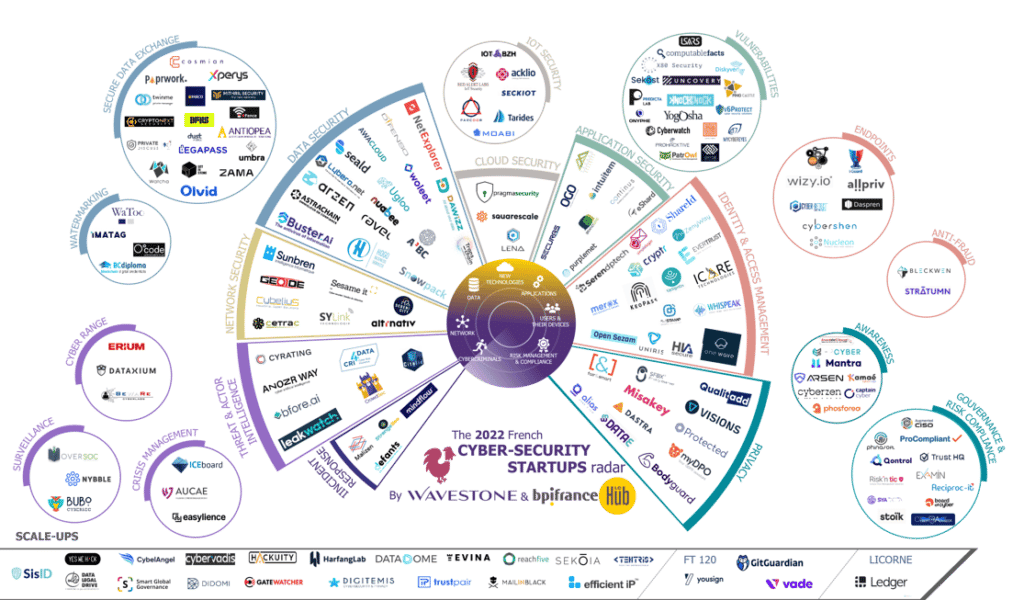

Le radar cybersécurité de Wavestone

Qui est Wavestone ?

Wavestone est un cabinet de conseil spécialisé dans la transformation digitale des entreprises. Avec 600 consultants spécialisés en cybersécurité, réalisant plus de 1 000 missions par an dans une vingtaine de pays, leur expertise et leurs analyses de l’écosystème cyber sont précieuses.

Découvreur de talents

Chaque année, leurs équipes rédigent un « radar des startups cybersécurité françaises ». Il identifie un panel de startups, mises en avant par le cabinet pour leur capacité d’innovation, leur dynamique de croissance, leur taille et leur potentiel. Les heureux élus sont alors intégrés au radar (disponible ci-dessus).

Les conclusions du radar

Cette année, 160 startups sont nommées, 23 scale-ups, et pour la première fois, 1 Licorne. Le rapport montre une tendance au développement de scale-ups et à la hausse impressionnante des levées de fonds, multipliée par plus de 6 depuis l’année dernière, passant de 100 à 630 millions d’euros, bien qu’elles soient portées par celles de la Licorne Ledger.

Le radar loue, par ailleurs, le rôle joué par l’État dans le développement du cyber, qui agit par des investissements, avec 1 milliard d’euros dans le cadre du plan de relance, ou des initiatives de partenariat public-privé comme le Campus Cyber.

Au niveau géographique, Paris concentre encore 60% des startups, mais d’autres pôles s’illustrent, comme Rennes.

Un autre point significatif : seulement 39% des startups créent véritablement de nouvelles solutions cyber, pendant que les autres réinventent simplement des solutions déjà existantes.

Wavestone propose ensuite des solutions pour améliorer les performances des startups françaises. Il conseille notamment de mettre une place une stratégie forte et ambitieuse à l’échelle européenne, pour être en capacité de tenir tête aux acteurs nord-américains. Il encourage en même temps les entrepreneurs à être plus ambitieux et à internationaliser rapidement leur activité.

Une opportunité pour les startups

Le radar de Wavestone est donc riche d’enseignements pour les investisseurs, pour les entreprises à la recherche de solutions de cybersécurité, mais également pour les startups à l’écoute des remarques qui y sont formulées.

En nous faisant une place dans leur radar, Wavestone reconnait le travail mené depuis plusieurs années par nos équipes pour proposer une solution de cybersécurité innovante.

Nous les en remercions chaleureusement !

Retour sur le FIC

Le FIC (Forum International de la Cybersécurité), lieu de rencontre de tous les professionnels de la cybersécurité, s’est tenu du 7 au 9 juin à Lille.

Le salon se démarque par son public avertit et expert du monde cyber. Clients, solutions de cybersécurité, consultants, forces de l’ordre, agences étatiques, écoles et université, tout l’écosystème de la cybersécurité s’y retrouve.

La Bretagne et Rennes, capitale de la cyber, était bien représentée, grâce au stand de la région, sur lequel OneWave s’est fait une place aux côtés de 17 autres entreprises locales. Nous avons pu représenter, avec elles, le dynamisme entrepreneurial et technique du territoire breton.

Nous avons eu la chance de voir passer de nombreuses personnes sur notre stand pendant les 3 jours. Les démonstrations effectuées par Thomas, Laurent, Léonard et Marc, qui ont fait de belles rencontres à cette occasion, ont permis de mettre en avant le travail d’innovation de qualité effectué pour proposer notre carte connectée sécurisée, ainsi que notre engagement pour faciliter l’accès à un numérique sûr pour les entreprises.

Nous n’avons pas pu nous rencontrer ?

Vous pouvez découvrir la carte biométrique et son SaaS ici 👇

Données personnelles sur le darkweb,

l’étude de Digital Shadow

Des données qui attisent les convoitises

Sur Internet, on trouve de tout, il suffit de bien chercher.

En se rendant sur des marchés illégaux, sur le dark web principalement, il est aisé de dénicher des données pouvant servir à lancer des cyberattaques.

Savoir pour mieux prévoir

L’enjeu est de connaître l’étendue des données disponibles pour pouvoir mettre en place des protections adaptées.

Digital Shadow, une entreprise spécialisée dans la cybersécurité, s’est chargée de ce travail et a ainsi analysé les mots de passes et identifiants compromis sur le dark web. Leur étude arrive à des conclusions préoccupantes.

- 24 milliards d’informations de sécurité (mot de passe ou identifiant) sont disponibles sur le dark web, et donc accessibles plus ou moins facilement aux hackers. Cela représente plus de 3 informations par humain sur Terre.

- Ce nombre est en augmentation de 65% entre 2020 et 2022.

- Les mots de passes très simples sont extrêmement répandus, et cela met en péril la sécurité de nombreux appareils. En conséquence, le temps d’attaque par force brute est drastiquement réduit pour les hackers, qui peuvent tester rapidement ces combinaisons connues.

Quelles solutions contre le vol de données personnelles ?

Dans ce contexte, renforcer ses mots de passe est le meilleur moyen de se prémunir des cyberattaques, ou en tout cas de ne pas faciliter la tâche des potentiels hackers. Pour y arriver, il y a quelques clés à adopter.

- Être vigilant face au phishing, en évitant de cliquer sur des mails ou des liens suspects.

- Renforcer ses mots de passe en les rendant plus difficile à craquer. Cela passe par l’utilisation d’un gestionnaire de mots de passe, qui crée, mémorise et restitue automatiquement des mots de passe complexes.

- Renouveler son mot de passe ou son identifiant lorsqu’il est compromis. Il est possible de vérifier la compromission de son mot de passe sur des sites comme Have I Been Pwned ou Firefox Monitor.

- Utiliser le MFA avec des outils matériels, comme la OneWave, pour limiter les risques liés au phishing notamment.

🗞️ Les Brèves

Sélection d’actualités autour de l’authentification, des mots de passe, du double facteur et de tous les univers gravitant autour de la cybersécurité

🔹 Une cyberattaque, encore mal identifiée, mais potentiellement menée par phishing, a touché la LCL. La piste de failles dans l’application est aussi explorée. Au total, elle aurait couté plus de 300 000 euros aux clients de la banque.

🔹 Des sites du dark web ont été fermés par le FBI. Ces sites revendaient illégalement des millions de données personnelles piratées. Ce business interdit aurait rapporté plus de 19 millions de dollars aux gérants.

🔹 La puce M1 d’Apple comporte elle aussi des failles. Des chercheurs ont ainsi réussi à contourner la sécurité de la puce en utilisant une attaque complexe. Toutefois, selon Apple, cette faille ne pose pas de problème sérieux pour les utilisateurs.

🔹 Des hackers ont réussi à contourner le MFA sur WhatsApp en utilisant du phishing par téléphone, puis en détournant les appels de vérification d’authentification émis par l’application de messagerie.