Transmission par mail, sms, post-it… Les mauvaises pratiques ont la vie dure, lorsqu’il s’agit d’envoyer des mots de passe en entreprise ! Pourtant, un canal sécurisé est essentiel pour partager ce genre d’information et éviter les conséquences dramatiques d’une compromission. Découvrez les différents moyens pour transmettre des secrets à vos équipes de manière sécurisée.

Sommaire

Le cycle de vie des secrets, essentiel à comprendre avant une transmission sécurisée des mots de passe

Ces mauvaises pratiques utilisées par les équipes pour partager les mots de passe

Comment envoyer ses mots de passe de manière sécurisée ?

1. Partager les mots de passe uniquement dans un environnement de confiance

2. Utiliser des canaux sécurisés pour partager les mots de passe et les identifiants

Les plateformes en ligne qui chiffrent et détruisent les messages

Envoyer les mots de passe et identifiants par voie postale

Transmettre un mot de passe en face à face

Le cycle de vie des secrets, essentiel à comprendre avant une transmission sécurisée des mots de passe

Afin de comprendre pourquoi il est essentiel de transmettre ses mots de passe via des canaux sécurisés, parlons du cycle de vie des secrets.

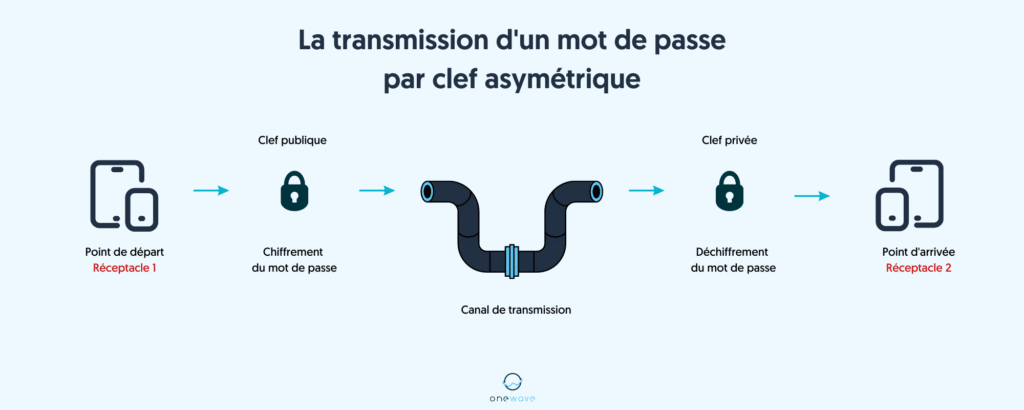

Dans la transmission d’un secret, il y a 2 éléments à prendre en compte :

- Les points de départ et d’arrivée, qui sont des réceptacles.

- Le canal de transmission, que l’on pourrait comparer à un tuyau.

Pour qu’une transmission soit sécurisée, il convient de s’assurer que la transmission ET les réceptacles soient sûrs.

Sécuriser le canal de transmission

Pour sécuriser le tuyau – ou canal de transmission – mieux vaut utiliser des techniques cryptographiques qui chiffrent le secret de bout en bout. Elles évitent ainsi les problèmes de confidentialité lors de la réception.

| 💡 | Lors de la transmission d’un secret, les outils de chiffrement sont difficiles à utiliser pour un utilisateur lambda. Grâce à la OneWave, le canal sécurisé est mis en place automatiquement. Le chiffrement est donc effectif, mais invisible et sans contrainte pour l’utilisateur. |

Sécuriser le récepteur des secrets

Une fois le secret transmis de manière sécurisée, il est indispensable de protéger les réceptacles.

En effet, en recevant un secret sur un device doté d’un écran, n’importe qui ayant accès à l’appareil pourra le consulter, malgré sa transmission chiffrée. Il suffit que le device en question soit perdu ou volé pour que le secret soit compromis.

Bon à savoir

À propos de la fin du cycle de vie des mots de passe

Si la transmission fait partie du cycle de vie du secret, il faut également penser à la fin du cycle. Celle-ci arrive lorsqu’un collaborateur quitte l’entreprise ou décide de changer son mot de passe.

Prenons un cas concret : quand une dizaine de personnes possèdent un accès partagé à un seul et même serveur, le départ de l’une d’entre elles entrainera un compte fantôme sans action spécifique de la DSI.

Il est donc essentiel d’investir dans une solution pour mettre à jour simplement les accès, et gérer ce type de situation.

Ces mauvaises pratiques utilisées par les équipes pour partager les mots de passe

La transmission via smartphone

Si de nombreux collaborateurs ont déjà partagé des secrets via smartphone, mail ou bien post-it, ces pratiques restent néanmoins très risquées.

Des OS de plus en plus vulnérables

Le partage de mots de passe via smartphone apparaît souvent comme une solution de facilité lorsqu’il s’agit de transmettre des secrets dans un cadre professionnel.

Or, qu’on utilise le BYOD ou le COPE, le smartphone reste soumis aux nombreuses failles des OS. Ils sont également sujets aux compromissions en cas de perte, vol, ou casse du mobile, par exemple.

En effet, les mobiles Android sont connus pour être porteurs de failles de sécurité. On leur oppose généralement (à tort !) la robustesse de l’environnement iOS.

Salon un rapport d’avril 2022, ce n’est pas moins de 380 nouvelles failles de sécurité qui ont été découvertes sur iOS lors du second semestre 2021, en augmentation de 467 % sur un an1.

La DSI ne doit donc pas considérer l’écosystème d’Apple comme gage de sécurité à toute épreuve, en particulier pour transmettre des mots de passe à leurs équipes.

Par ailleurs, derrière les OS utilisés pour transmettre des mots de passe, il y a également les applications… comportant également leur lot de vulnérabilités. Si certaines proposent du chiffrement de bout en bout, elles ne sont pourtant pas exemptes de problèmes de confidentialité.

Prenons l’exemple de Whatsapp : l’application est détenue par Facebook, site reconnu pour ses problèmes de confidentialité. De plus, même si la transmission est sécurisée, le réceptacle qu’est le smartphone reste vulnérable en cas de vol, perte ou casse.

Enfin, les applications sur smartphone restent soumises à des attaques comme le Sim Swapping, et ce n’est pas Jack Dorsey qui dira le contraire !

Bon à savoir

Sim Swapping, l’exemple de Jack Dorsey

Le Sim Swapping désigne le fait d’usurper le numéro de téléphone portable de quelqu’un. Cela ne nécessite pas de grande expertise technique. Dans les cas les plus courants de piratage par SIM Swapping, un malfaiteur contacte le service client de l’opérateur de la victime afin de se faire passer pour elle, et de récupérer sa carte SIM.

En 2019, Jack Dorsey, co-fondateur de Twitter, a lui-même été victime de ce type d’attaque. Les hackers, une fois parvenus à s’approprier son numéro de téléphone, ont utilisé un service permettant d’envoyer un tweet par SMS appelé Cloudhopper. Ce dernier a été conçu pour les personnes désirant envoyer un tweet sans avoir assez de réseau, par exemple. Cloudhopper vérifie que le SMS a bien été envoyé par le numéro de téléphone rattaché au compte Twitter avant de le publier sur la plateforme.

C’est ainsi que les malfaiteurs ont pu tweeter sur le compte de Jack Dorsey des propos insultants, entre autres.

Certaines applications smartphones sont plus sécurisées que d’autres, si vous souhaitez échanger des données sensibles via ce canal. Si vous n’avez pas d’autres choix, nous vous conseillons d’utiliser Signal, qui chiffre les données de bout en bout.

Cette application est beaucoup moins gourmande que WhatsApp en données personnelles puisqu’elle ne demande qu’un numéro de téléphone pour s’inscrire.

Envoyer ses mots de passe via mail ou messagerie d’entreprise

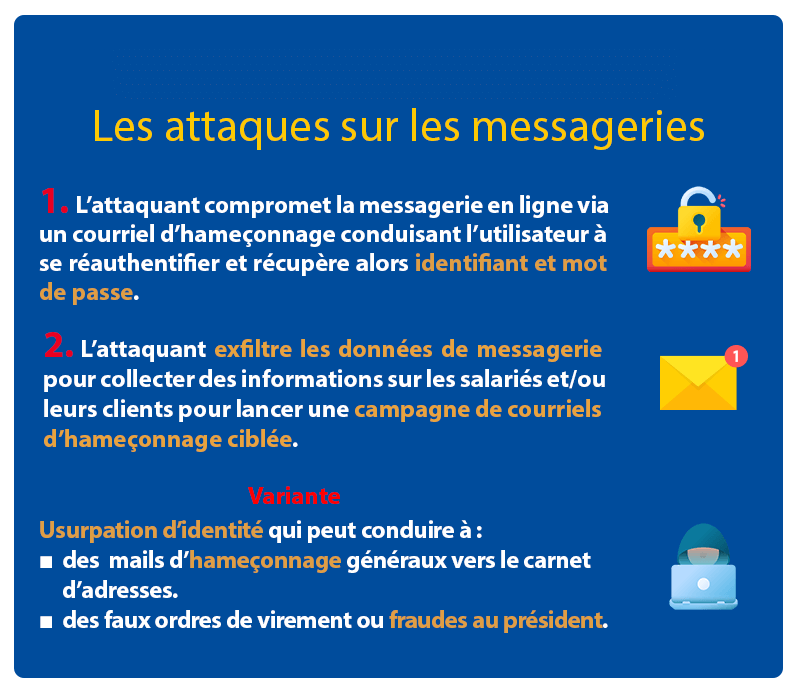

Les collaborateurs ont souvent tendance à penser que parce qu’elles font partie de l’univers de leur entreprise, les messageries internes type boîte mail, Slack ou Teams sont sécurisées : grave erreur !

Les accès à ces plateformes sont relativement simples à obtenir par phishing, et cela peut faire des ravages, lorsqu’un mot de passe administrateur transmis par ce biais tombe entre les mains d’un malfaiteur par exemple…

Cette compromission peut arriver lorsqu’un mail de phishing invite à cliquer sur un lien. Généralement, ce dernier demande à l’utilisateur de se réauthentifier à la messagerie. Souvent, il s’agit d’un leurre, créé par un attaquant cherchant simplement à récupérer l’identifiant et le mot de passe de sa victime.

Une fois le tout récolté, les conséquences peuvent être multiples :

- Exfiltration des données de messagerie (et donc des mots de passe d’autres services transmis via cette application le cas échéant)

- Usurpation d’identité et exploitation de carnet d’adresses de la victime.

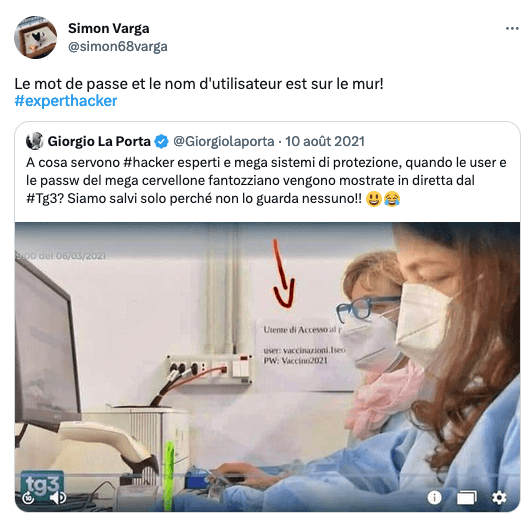

Transmettre des mots de passe sur un post-it

Partager ses mots de passe sur support papier type post-it, puis les laisser trainer à la vue de tous est certainement l’une des pires idées possibles.

À titre d’exemple, nous avons tous connu ce collaborateur, qui accroche son mot de passe directement sur son écran d’ordinateur. Pour une personne malveillante, il sera on ne peut plus simple de se connecter à sa session en un clin d’œil.

Comment envoyer ses mots de passe de manière sécurisée ?

1. Transmettre des mots de passe uniquement dans un environnement de confiance

Pour un partage sécurisé des mots de passe dans la sphère professionnelle, il faut avant tout s’assurer que vous êtes dans des environnements de confiance.

Par exemple, les serveurs maitrisés par l’entreprise en sont un. Ces derniers peuvent être attaqués, car le risque zéro n’existe pas. En revanche, si un travail a été fait en amont par le service informatique pour segmenter et sécuriser les différentes informations, le risque sera réduit.

Le partage de mots de passe lorsqu’on est connecté à un réseau public ou depuis un cybercafé est donc à proscrire !

2. Utiliser des canaux sécurisés pour partager les mots de passe et les identifiants

Quelques astuces existent, pour transmettre des mots de passe en toute sécurité dans un contexte professionnel.

Les plateformes en ligne qui chiffrent et détruisent les messages

Certains services en ligne comme Password Pusher proposent de partager les accès en limitant les failles de sécurité. Pour ce faire, le détenteur du secret à transmettre crée un mot de passe afin d’ouvrir un lien sécurisé, à durée de vie limitée. Ce lien est ensuite envoyé au destinataire du mot de passe, qui devra néanmoins connaître le mot de passe du lien pour pouvoir l’ouvrir, et récupérer le secret.

Les limites : Bien que pouvant apparaître pratique, nous considérons l’utilisation de ce genre de services comme très risquée. Cela suppose en effet une confiance totale envers la plateforme proposant le service. De plus, il reste une petite fenêtre d’attaque à partir du moment où le lien sécurisé, même éphémère, est ouvert depuis une boîte mail, vulnérable aux compromissions.

Envoyer les mots de passe et identifiants par voie postale

Pour une sécurité optimale, envoyer séparément les accès et mots de passe, en deux temps, par voie postale, est globalement une astuce sécurisée. L’idéal serait en plus, d’envoyer l’accès et le mot de passe à deux adresses différentes.

Les limites : pour garantir la sécurité de cette technique, il convient de vous assurer que la personne qui reçoit le courrier le détruira une fois utilisé. Par ailleurs, utiliser cette méthode implique de ne pas être pressé par le temps.

Transmettre un mot de passe en face à face

Communiquer les mots de passe de vive voix, en face à face et de manière discrète efface les potentielles attaques sur des canaux non sécurisés.

Les limites : cette méthode est fastidieuse, notamment si le mot de passe transmis respecte les recommandations de l’ANSSI.2 Pour rappel, un mot de passe sécurisé doit être composé d’au minimum 12 caractères comprenant des majuscules, des minuscules, des chiffres et des caractères spéciaux. Il ne doit pas être un mot du dictionnaire, ni contenir d’informations personnelles.

3. Choisir un objet de confiance

Pour transmettre des secrets de la manière la plus sécurisée possible, un objet de confiance sera votre meilleur allié, conformément aux recommandations de l’ANSSI. 3

Des objets de sécurité dédiés à la confiance existent pour recevoir une transmission sécurisée.

La transmission sécurisée, simple et efficace de OneWave

Dans le cas de la OneWave, l’architecture sécurisée du serveur, couplée à l’objet de sécurité en bout de chaine de l’utilisateur permet d’avoir un canal sécurisé, entre deux environnements de confiance maîtrisés.

Côté fonctionnement, la carte biométrique et connectée OneWave permet de provisionner à distance et de manière sécurisée les mots de passe et OTP de vos équipes.

Un canal de confiance est établi entre votre SaaS d’administration et vos collaborateurs, permettant à des leaders de projets de créer des équipes, puis de gérer les secrets de leurs membres.

En plus d’assurer une transmission sécurisée des mots de passe, le collaborateur n’a plus à gérer ses secrets, assurant un gain de temps et de sécurité qui simplifie l’administration ET le parcours des utilisateurs !

Ce qu’il faut retenir

- Sécuriser le cycle de vie des secrets, dont la transmission, est indispensable pour une bonne santé numérique.

- En entreprise, un trop grand nombre de mauvaises pratiques ont la vie dure lorsqu’il s’agit de transmettre des mots de passe : partage via mail, smartphone, messagerie d’entreprise…

- Certaines astuces existent pour optimiser la sécurité lors de la transmission d’un mot de passe, mais elles comportent des inconvénients pratiques et ne sont pas exemptes de failles.

- Un objet dédié à la sécurité comme la OneWave sera votre meilleure alliée pour transmettre les secrets à vos équipes de manière sécurisée.